|

|

Skrytki umożliwiają przechowywanie kluczy do pomieszczeń

chronionych, dowodów rejestracyjnych i kluczyków samochodowych a

także przechowywanie przedmiotów,

które nie mogą być wnoszone do obiektu - telefonów komórkowych, aparatów fotograficznych itp. |

zobacz również: |

|

kontrola_dostępu |

|

|

|

|

Jak działa depozytor kluczy telefonów ?

W otwieranych kartą skrytkach mogą być przechowywane klucze,

telefony komórkowe, dowody rejestracyjne.

Zamontowany w skrytce kontroler ma kartę sieciową pozwalającą na

bezpośrednie podłączenie do sieci komputerowej.

Program komputerowy pozwala na przydzielanie uprawnień do

otwierania skrytek.

Sporządza raporty - kto i kiedy

otwierał skrytkę. |

|

|

|

|

|

|

|

|

|

Pracownicy powinni posiadać

karty do otwierania

skrytek |

Breloczek po zbliżeniu do

czytnika

otworzy skrytkę. |

program do zainstalowania na

komputerze

z systemem operacyjnym Win10

(Win7) |

|

|

|

Do otwierania skrytek mogą być wykorzystane karty

od innych systemów.

Możemy zainstalować czytnik:

- karty 125 kHz (Unique)

- karty 13,56 MHz - 8 znakowy numer seryjny (Mifare, Mifare Pus)

- karty 13,56 MHz - 14 znakowy numer seryjny (Mifare PlusX,

Mifare DESFire) |

|

|

|

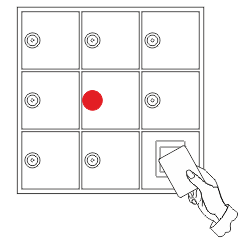

Skrytkę można otworzyć: |

|

zbliżeniem karty |

zbliżeniem breloka |

poleceniem z komputera |

|

|

|

|

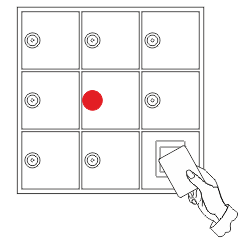

podświetlona na czerwono gałka wskazuje, która skrytka jest

otwarta |

|

|

|

|

|

Depozytory są

wykonane z płyty meblowej 18 mm

Możemy je dostarczyć w 2

kolorach:

- szary komputerowy

- meblowy - buk |

|

|

|

|

|

|

|

|

|

|

Jak zamontować depozytor kluczy ? |

|

|

|

|

| |

|

przymocować do ściany

za pomocą kołków rozporowych 6 mm

otwory mocujące znajdują sie wewnątrz skrytek |

wewnątrz depozytora jest zamontowany kontroler DS-2420

z kartą sieciową umożliwiającą bezpośrednie podłączenie

do istniejącej sieci komputerowej |

|

|

|

Przed wysłaniem do skrytki z elektroniką depozytora wkładamy zasilacz 12V/2A oraz 8 kart zbliżeniowych - wpisanych do pamięci kontrolera.

Po wyjęciu z opakowania i podłączeniu zasilacza 230V depozytor zaczyna działać - każda karta otwiera jedną skrytkę. |

|

|

|

Depozytor podłączony przez Wi-Fi |

|

|

|

Program komputerowy

do nadawania

uprawnień, odczytywania zdarzeń

i sporządzania

raportów może być zainstalowany

na laptopie

z systemem Windows 10

(Win7).

Po zainstalowaniu sieć zgłosi

się jako "elarm"

- połączenie zabezpieczone

hasłem

Hasło jest wydrukowane na

naklejce

na spodzie routera.

Po zrobieniu prób można zmienić

nazwę sieci

oraz hasło.

Instrukcja jest na

płycie instalacyjnej.

|

| |

|

|

|

Jak podłączyć depozytor kluczy do zakładowej

sieci komputerowej |

|

|

|

Adres IP karty sieciowej można zmienić

przy pomocy programu config_elarm_IP

który wraz z instrukcją

znajduje się na płycie instalacyjnej.

|

|

|

|

|

Parametry techniczne: |

|

- komunikacja z komputerem |

LAN wbudowana karta sieciowa na

płytce kontrolera

możliwość ustawienia dowolnego

adresu IP |

|

- rodzaje kart |

125 kHz (Unique)

13,56 MHz - 8 znakowy numer

seryjny

(Mifare, Mifare Pus)

13,56 MHz - 14 znakowy numer

seryjny

(Mifare PlusX, DESFire) |

|

- ilość pracowników (pamięć

kart) |

8.000 kart

każdej karcie można przypisać

indywidualne warunki dostępu

(całodobowo, w określone dni

tygodnia

w wybranych godzinach |

|

- ilość zdarzeń zapisanych w

pamięci |

8.000 zdarzeń |

|

- dokładność

rejestracji zdarzenia |

1 sekunda |

|

- podtrzymanie danych w pamięci |

minimum 3 lata po całkowitym

odłączeniu zasilania |

|

- wysyłanie zdarzeń on-line |

tak |

|

- zegar czasu rzeczywistego |

podtrzymanie bateryjne

system automatycznej kalibracji

czasu. |

|

- funkcja roku przestępnego |

automatyczna - bez udziału

komputera (off-line) |

|

- zmiana czasu letni-zimowy |

automatyczna - bez udziału

komputera (off-line) |

|

- zapisywanie kart

nieuprawnionych |

funkcja włączana przez

użytkownika |

|

- zasilanie |

12V DC |

|

- pobór prądu dla 12V DC |

90 mA ( 1A przy załączeniu zamka

skrytki ) |

|

- temperatura pracy |

0 do +60 st. C |

|

- DK-8 wymiary |

490 x 490 x 168 mm |

|

|

|